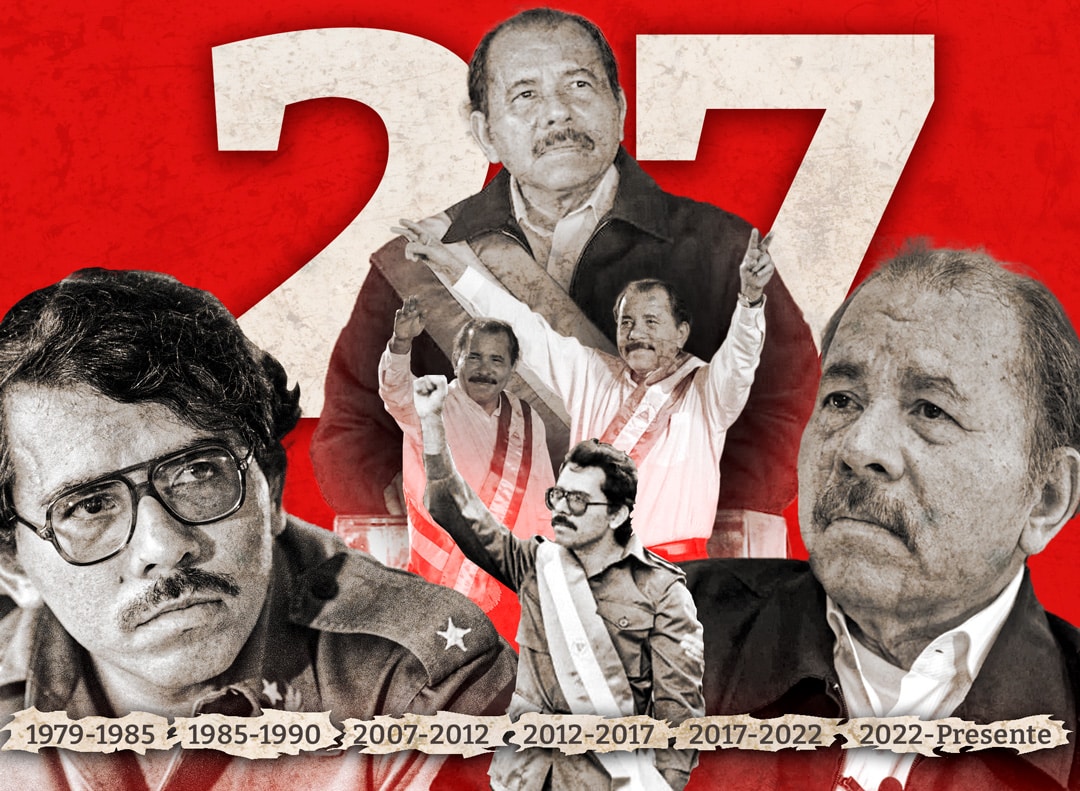

Cierre de embajada de Nicaragua en Corea del Sur incrementa “aislamiento internacional” de Ortega

Régimen habría argumentado “cuestiones económicas”, pero políticos opositores señalan “nuevo alineamiento” con Corea del Norte